Ämnen

- Asanas skrivbordsapp

- Ny navigering i Asana

- Skapa uppgifter i Asana

- Skapa projekt i Asana

- Så här fungerar Asana

- Kom igång med Asanas mobilapp

- Upptäck populära funktioner

- Snabbstartsguide till Asana

- Alla Asana-funktioner

- Du har blivit inbjuden till Asana; vad händer nu?

- Skapa din perfekta arbetsyta

- Olika typer av uppgifter

- Använda Asanas hjälpresurser

- Använda Asana

- Samarbeta i Asana

- Hitta arbete snabbt med sökning

- Hantera och prioritera dina uppgifter

- Automatisera och skala upp ditt arbete med menyn Anpassa

- Skapa projekt snabbt med mallar

- Tilldela uppgifter till teamkollegor

- Håll dig informerad med din Asana-inkorg

- Strukturera dina projekt tydligt

- Kraftfulla Asana-funktioner för arbetsledning

- Kommentarer, meddelanden och statusuppdateringar

- Öka produktiviteten med Mina uppgifter

- Dela projektuppdateringar

- Anpassa dina projekt och portfolior

- Planera och genomför projekt med en deadline.

- Sätt upp och spåra förlopp mot mål

- Så här väljer du rätt projektutkast för ditt arbete

- Använd Asana för teamledare

- Rapportera med paneler

- Bjuda in teammedlemmar till Asana

- Anslut dina verktyg till Asana

- Övervaka initiativ och spåra arbetet med portfolior och dashboards

- Rapportering med arbetsbelastning

- De mest populära Asana-integreringarna

- Planering med Asana-kalendern

- Spåra projektförloppet.

- Så avbryter du din Asana-provperiod

- Min provperiod har tagit slut, vad händer med mina uppgifter, regler och arbetsflöden?

- Få ut mesta möjliga av din Asana-provperiod

- Registrera dig för en kostnadsfri Asana-provperiod

- Köp ett abonnemang efter en provperiod

- Sätt upp mål under din provperiod med Asana

- Bjud in andra under din provperiod

- Förvandla din provperiod till ett betalt abonnemang

- Tilldela arbete automatiskt med anpassade fält

- Bygg grunden för ditt arbetsflöde

- Automatisera hur arbetet rör sig genom olika faser

- Sätta arbetsflödet i rörelse

- Vad är ett arbetsflöde?

- Multi-homing för att undvika informationssilor

- Kontrollera hur uppgifter läggs till i projekt

- Begär en uppgiftsgranskning med en enkel automatisering

- Använd beroenden för att starta arbetet vid rätt tidpunkt.

- Tilldela arbete baserat på prioritet

- Flytta dina vanliga arbetsflöden till Asana

- Skapa tvärfunktionella arbetsflöden i Asana

- Exportera alla tidsangivelser från Asana som CSV via API

- Regelintegreringar och widgetar

- HubSpot-regelintegrering

- Regelintegreringar för produktivitet och kommunikation

- Regelintegrering med PagerDuty

- Regelintegreringar för molnlagring och fildelning

- Regler

- Villkor och förgrening i regler

- Uppgiftsberoenden

- Projektmallar

- Arbetsflödesverktyget

- Godkännanden

- Anpassa formulär

- Filtrering och sortering av anpassade fält

- E-postkommunikation med personer som har skickat in formulär

- Typer av beroenden

- formulär

- Samlingar

- Tidsspårning i Asana

- Dela ett formulär

- Använd regelåtgärder

- Tillämpa samlingar på projekt

- Bevilja behörigheter för regler

- Anpassade formelfält

- Anpassade fält

- Uppgiftsmallar

- Utlös manuella regler.

- Använd anpassade ID-fält.

- Fältmappning i FORMS

- Använd hanteringspanelen för projektmallar.

- Använd variabler i regler

- Ange datum i regler.

- Pakethantering och behörigheter

- Samlingar vanliga frågor och svar

- Använd regelutlösare

- Visa regelhistorik

- Hanteringspanel för globala fält

- Anpassade referensfält

- Typer av anpassat fält och begränsningar

- Automatisk anpassning av datum för beroende uppgifter

- Asana-appen i Claude

- Migrera tidsspårningsdata från Everhour till Asana

- Asana och arbetsplats från Meta

- Asana för Adobe Creative Cloud

- Vimeo och Asana

- Jira Data Center – vanliga frågor och svar

- Jira Data Center

- Slack och Asana

- Efterlevnadshantering: API- och integreringssupport

- Instagantt och Asana

- Använd Googles smarta chip

- Google Kalender + Asana

- Kalendrar och Asana

- GitHub och Asana-integrering

- Google Formulär och Asana

- Google och Asana

- Google Kalkylark och Asana

- Integrera Power BI

- Använd Asana för Tableau-integrering

- Zoom-möten i Asana

- Asana för Gmail-tillägg

- Asana för Outlook-tillägg

- Microsoft Teams och Asana-integrering

- Använd Zapier och Asana

- Wufoo och Asana

- Använd ServiceNow och Asana

- Använd Tray.io och Asana.

- Skapa ett arbetsflöde för Zoom-samtalsanteckningar med Asana Studio

- Zoom-transkriptioner för automatisering och Asana Studio

- Asana för Jira Cloud – vanliga frågor och svar

- Chrome-tillägg och Asana

- Zendesk-integrering

- Webbformulär och Asana

- Outlook-kalender och Asana

- Aktivera behörigheter för Asana-skapade och Microsoft 365-integreringar

- Integrera Salesforce i Asana

- Splunk + Asana

- Asana för Jira Cloud

- API

- Asana i Salesforce AppExchange (fasas ut)

- Asana-appen i ChatGPT

- Kom igång med Asana-mål

- Måltyper och mallar

- Förlopp, status och koppling av arbete till mål

- Kartor över målstrategier

- Skriv bra mål med Asana-mål

- Vanliga frågor om Asana-mål

- Visa och filtrera dina mål

- Viktade mål

- Målspårningsprocessen med Asana-mål

- Led målhanteringsprocessen i din organisation med Asana-mål

- Skydda och dela mål

- Kvalitetskontroll

- Anpassade uppgiftstyper och statusar

- Fält för uppgift

- Regler i Mina uppgifter

- Spara tid i Asana.

- Textformatering i Asana

- Schemaläggning av uppgifter med startdatum, slutdatum och tider

- Mina uppgifter

- Uppgiftsåtgärder

- Skicka uppgifter till Asana med e-post

- Omvandla uppgifter till projekt

- Anpassade fält i Mina uppgifter

- Vyer i Mina uppgifter

- Förstå uppgifter

- Kommentarer till uppgifter och bilagor

- Underuppgifter

- Taggar

- Delbara anteckningar i Asana

- Projekt utan team

- Förbereder data för CSV-import

- Projektägare och projektmedlemmar

- Kalendervy

- Listvy

- Visa kritiska linjen på tidslinjen.

- Visa filvy

- Avsnitt

- Anteckningsvy

- Tidslinje

- Förstå projekt

- Importera data från andra verktyg till projekt i Asana

- Gantt-vy

- Fliken projektöversikt

- Hantera uppgifter och beroenden med tidslinjen

- Gantt-vy FAQ

- Projektanpassning och vyer

- Tavelvy

- Avancerade alternativ för CSV-import

- Projektvy för inbäddade medier

- Projektimport och -export

- Individuella projektbehörigheter

- Uppgiftsbehörigheter

- Översikt över behörigheter

- Redigera begränsning för anpassade fältvärden

- Använd privata anpassat fält

- Åtkomstbehörigheter för formulär

- Projektbehörigheter

- Skrivskyddade länkar

- Sekretessinställningar för projekt

- Dela med team

- Åtkomstnivåer för anpassat fält

- Asana-behörigheter för anpassade fält

- Granskarens projektåtkomstnivå

- Adminåtkomstnivå för projekt

- Domänomfattande adminkontroller

- Behörigheter för teaminnehåll för teamadministratörer

- Åtkomstnivån redigerare

- Behörigheter för team

- Dela och begränsa åtkomst till team

- Asana för agila team och Scrumteam

- Använd en RACI-matris i Asana

- Stäng processer i slutet av månaden för finansiella team.

- Skapa idéer och brainstorma

- Använd pipelines

- Asana för teammöten

- Ge feedback och godkännanden.

- Projektintagning

- Planera och hantera företagsmål

- Planera resurser

- Strategisk planering för organisationer

- Använda Asana för projekthantering

- En-mot-en

- Använda Asana för att spåra kundfeedback

- Använd Asana för kontospårning

- Använd Asana för försäljnings- och kontohanteringsteam.

- Lanseringsöversikt

- Skapa en kalender för videoproduktion

- Hantera designfeedback och granskningsmöten

- Skapa kreativ produktion

- Kampanjhantering

- Skapa en innehållskalender i Asana

- Evenemangsplanering med Asana

- Strategisk planering för marknadsföring

- Betatjänster för AI-tillägg

- Kom igång med AI-teamkollegor

- Utlösa AI-assistenter

- Förstå åtkomstkontroll för AI-teamkollegor

- AI-teamkollegor

- Asana AI-anpassning

- Smart chatt

- Dela feedback om AI-funktioner

- Smarta fält

- Asana AI-funktioner och adminkontroller

- Smarta mål

- Smart import

- Smart redigerare

- Smarta projekt

- Skapa smarta sammanfattningar

- Kom igång med Asana AI

- Amazon Q-index

- Vanliga frågor om Asana AI

- Smart regelverktyg

- Smart status

- Kreditoptimering för Asana Studio

- Asana Studio-tillägg och prissättning

- Skapa arbetsflöden med ord i Asana Studio

- Asana Studio Plus

- Arbeta smartare med Asana AI

- Anslut ditt smarta arbetsflöde till rätt datakällor.

- Vanliga frågor om Asana Studio

- Skrivinstruktioner i AI Studio

- En administratörsguide till Asana Studio

- Så här skapar du en prompt i Asana Studio

- Felsökning i Asana Studio

- Asana Studio – Human in the loop

- Förbyggda AI-regler i Asana Studio

- Skapa smarta arbetsflöden med Asana Studio

- Så här fungerar variabeln Använd AI

- Introduktion till Asana AI Studio

- Datalagring för Asana

- Åtkomst och behörigheter

- Ställa in Asana-roller i Okta med SCIM

- Konfigurera Asana-roller i Microsoft Entra ID med SCIM

- Alternativ för autentisering och åtkomsthantering för betalabonnemang

- Så här separerar du Asana-konton

- Rollbaserad åtkomstkontroll (RBAC) med anpassade roller

- Asana EU-datacenter

- Enterprise-nyckelhantering

- Obligatorisk tvåfaktorsautentisering

- Implementering i flera organisationer

- eDiscovery resurscenter

- Servicekonton

- HIPAA-efterlevnad

- Tvåfaktorsautentisering

- Sekretess och säkerhet

- Konton

- Kartlägg SAML-grupp och interagera med SCIM.

- Hantera lösenordsinställningar i adminkonsolen

- Asana och efterlevnad av globala handelsregler

- Så här kommer du åt adminkonsolen

- Ställ in SAML-gruppmappning för licenser

- Flera konton och sammanfogning

- Ta bort ditt Asana-konto

- E-postpolicy för Asana-konto

- Policy för datakvarhållande

- Tillägg för behörighetshantering

- Efterlev FedRAMP

- Tillägg för efterlevnadshantering

- Tillåt IP-adresser i Asana

- Säkerhetsbehörigheter för mobilappar

- Automatiskt borttagning av gäster

- Globala autentiseringsinställningar

- provisionering och avprovisionering av användare med hjälp av SCIM

- Gör anspråk på administratörsbehörigheter för arbetsobjekt

- Kontroller för redigering av profilfält

- SecureAuth för Enterprise-organisationer

- Apphantering och integreringar

- Förstå behörigheter för användarroller

- Asanas datacenter i Japan

- Säkerhetskontroller för administratörer

- Asana IP-adressintervall och värdnamn

- Administratörs- och superadministratörsroller i Asana

- Hantera personer i organisationer

- Vi presenterar Asana Gov

- Tilldela licenser i avdelningar

- Hantera medlemmar och team i en avdelning

- Hantera team via adminkonsolen

- Hantera organisationsinställningar

- Universitetsorganisationer

- Hantera en organisation

- Ditt Asana-konto

- Läs om avdelningar i Asana

- Avdelningsåtkomst och hantering FAQ

- Avancerad divisionshantering

- Asana-sandlådor

- Vanliga frågor om arbetsytor och organisationer

- Hantera arbetsytor

- Förstå arbetsytor

- Hantera medlemmar i en organisation

- Bli medlem och samarbeta i arbetsytor

- Hantera godkända arbetsytor

- Säkerhet och fakturering för avdelningar

- GST i Singapore

- Moms i Sydafrika

- Moms i Sydkorea

- Moms i Schweiz

- USA: s omsättningsskatt

- Moms i Storbritannien

- Uppgradera eller ändra ditt Asana abonnemang

- Lägga till betalningsmetoder för manuellt fakturerade kunder

- Australien GST

- Ändringar för automatiska betalningar i Indien på grund av den indiska centralbankens nya föreskrifter

- EU VAT

- Moms i Island

- Moms i Indonesien

- GST i Nya Zeeland

- Moms i Norge

- Betalningar i valutorna MXN och BRL

- Betalningar i valutorna CAD och KRW

- Åtkomst till din faktureringssida

- Moms och försäljningsskatt

- Betalningsmetoder och fakturor

- Faktureringsinställningar i adminkonsolen

- Fakturering

- Hantering och uppgraderingar av abonnemang

- Filippinsk moms

- GST/HST, QST och provinsiell moms i Kanada

- Avsluta ditt Asana-abonnemang

- Läsåtkomst

- Välj Asana-abonnemang och prissättning

- Lär dig mer om Asana Legacy Enterprise funktioner

- Lär dig mer om Asana Premium-funktioner

- Lär dig mer om Asana Business-funktionerna.

- Hantera ditt växande Asana-abonnemang

- Avdelningar

- Lär dig mer om Asana för avancerade användare.

- Läs mer om Asana Starter-funktioner

- Ändra ditt Asana-abonnemang

- Prissättning och inköp

- Information om Asana Personal-abonnemanget

- Asana för ideella organisationer

- Integreringar tas bort

- Återställ borttagna uppgifter, projekt och mycket mer

- Hur får jag support från Asana?

- Felsökning av webbläsar- och anslutningsproblem

- Ta bort av misstag

- Säkerhet och behörigheter

- Skapa uppgifter och underuppgifter

- Grunderna i Asana-forumet

- Avsluta personliga projektutrymmen

- Vanliga frågor om avskaffande av Salesforce AppExchange-integrering

- Vanliga frågor om Asana-certifiering

- Att navigera och visa

provisionering och avprovisionering av användare med hjälp av SCIM

I den här artikeln

Tillgängligt i Asana Enterprise och Enterprise+ nivåer, samt tidigare nivå Legacy Enterprise. SCIM är tillgängligt för organisationsövergripande abonnemang, men inte för avdelningar.

Besök vår prissida för mer information.

Med SCIM-funktionalitet kan superadministratörer snabbt och enkelt provisionera och avprovisionera användare i Asana från sin identitetsleverantör. Din organisation kan också användas för att konfigurera med SCIM. SCIM-provisionering gör det möjligt för superadministratörer att:

- skapa en ny användare

- uppdatera en användares profilattribut (endast Okta och Microsoft Entra ID)

- importera Asana-användare till sin identitetsleverantör

- importera Asana-team till sin identitetsleverantör (endast Okta)

- skapa team i Asana från sin identitetsleverantör (endast Okta och Microsoft Entra ID)

- inaktivera en användare.

Asana stöder ej följande funktioner för provisionering:

- Återaktivering av användare

- Borttagning av team i Asana

Anteckning

Gillar du det du ser? Kom igång med en gratis Asana-provperiod i dag. Prova gratis

Konfigurera provisionering

För att använda SCIM-provisionering måste du ansluta organisationens Asana-konto till en av identitetsleverantörerna som vi stöder. Konfigurationen varierar beroende på vilken identitetsleverantör du använder. Asana stöder SCIM-provisionering via:

- Microsoft Entra ID – Se handledningen för Asana – Microsoft Entra ID integrering

- Google Workspace

- Okta

- OneLogin

Okta

Funktioner

Superadministratörer kan enkelt provisionera och avprovisionera användare i Asana från Okta. Integreringen mellan Asana och Okta bygger på ett protokoll för branschstandard som kallas för SCIM. Protokollet SCIM låter superadministratörer göra följande:

- Skapa användare: Okta-användare som tilldelats Asana-applikationen i Okta läggs automatiskt till som medlemmar i din organisation i Asana.

- Uppdatera användarens profilattribut: Attribut för en användares profil såsom användarnamn, titel och avdelning kan synkroniseras från användarens Okta-profil till Asana.

- Importera användare: Användare som skapats i Asana kan importeras till Okta antingen genom att matchas med befintliga Okta-användare eller som nya Okta-användare.

- Importera grupper: Team som skapats i Asana kan importeras som grupper i Okta. Tänk på att Okta inte låter dig hantera medlemskap för importerade grupper.

Skicka grupper: Grupper och deras medlemmar i Okta kan skickas till Asana (som Asana-team och teammedlemmar).

Länka grupper: Befintliga team i Asana kan länkas till grupper i Okta efter att teamen har importerats från Asana.

Inaktivera användare: Användare kan inaktiveras i Asana om de inte längre är tilldelade appen i Okta.

Följande funktioner för provisionering stöds ej för tillfället:

- återaktivering av användare

- borttagning av team i Asana.

Anteckning

Det går inte att importera användare eller grupper med namn som innehåller emojier till Okta eftersom Okta endast har stöd för tecken kodade med tre byte eller mindre.Krav

Försäkra dig om att följande krav är uppfyllda innan du aktiverar SCIM för din organisation.

- Du är en superadministratör för en organisation i Asana som är på Enterprise-, Enterprise+- eller tidigare Enterprise-nivå. SCIM är tillgängligt för organisationsomfattande abonnemang, men inte för avdelningar.

- Du har rätt Okta-abonnemang för provisionering av användare via SCIM. Se Oktas lifecycle management-erbjudanden för mer information.

Om du uppfyller kraven kan du använda följande steg för att aktivera SCIM för din organisation.

Steg

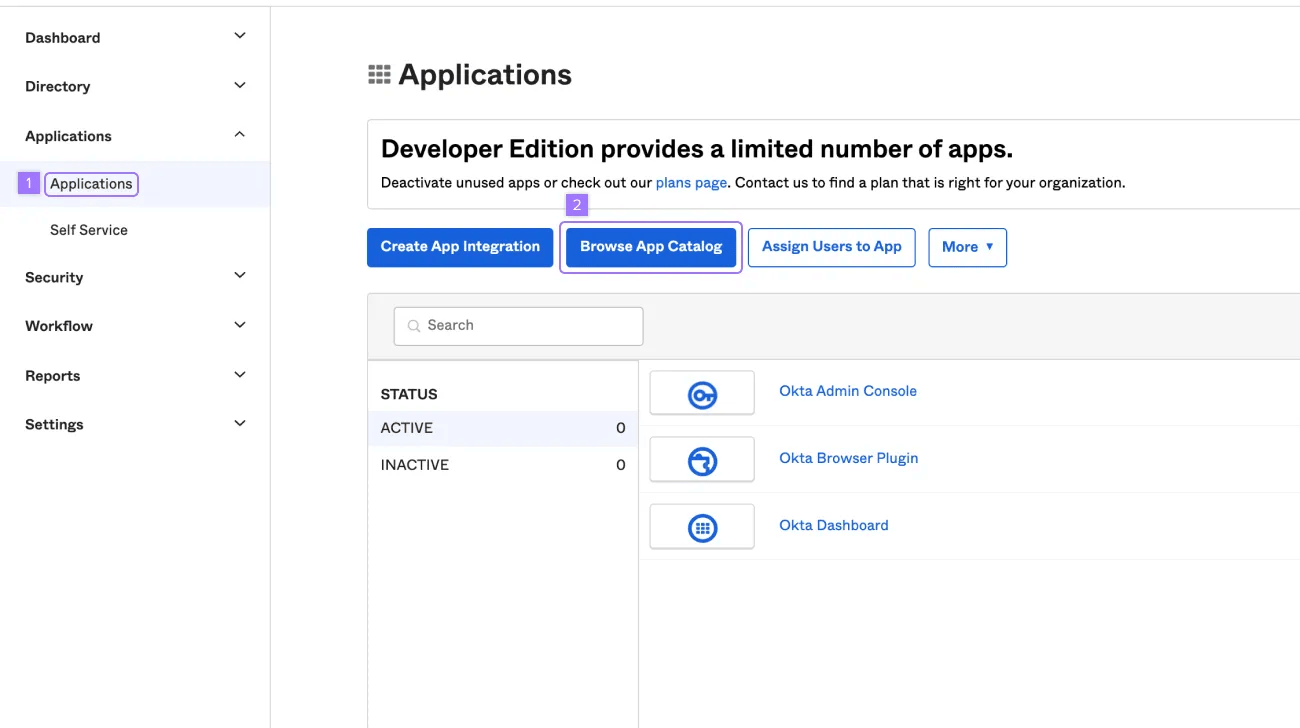

Steg 1: Lägg till Okta-integreringsappen från Asana till ditt Okta-konto

inloggning på Okta och lägg till Asanas Okta-integrering:

- Klicka på Applikationer i sidofältet.

- Klicka på Bläddra i appkatalog.

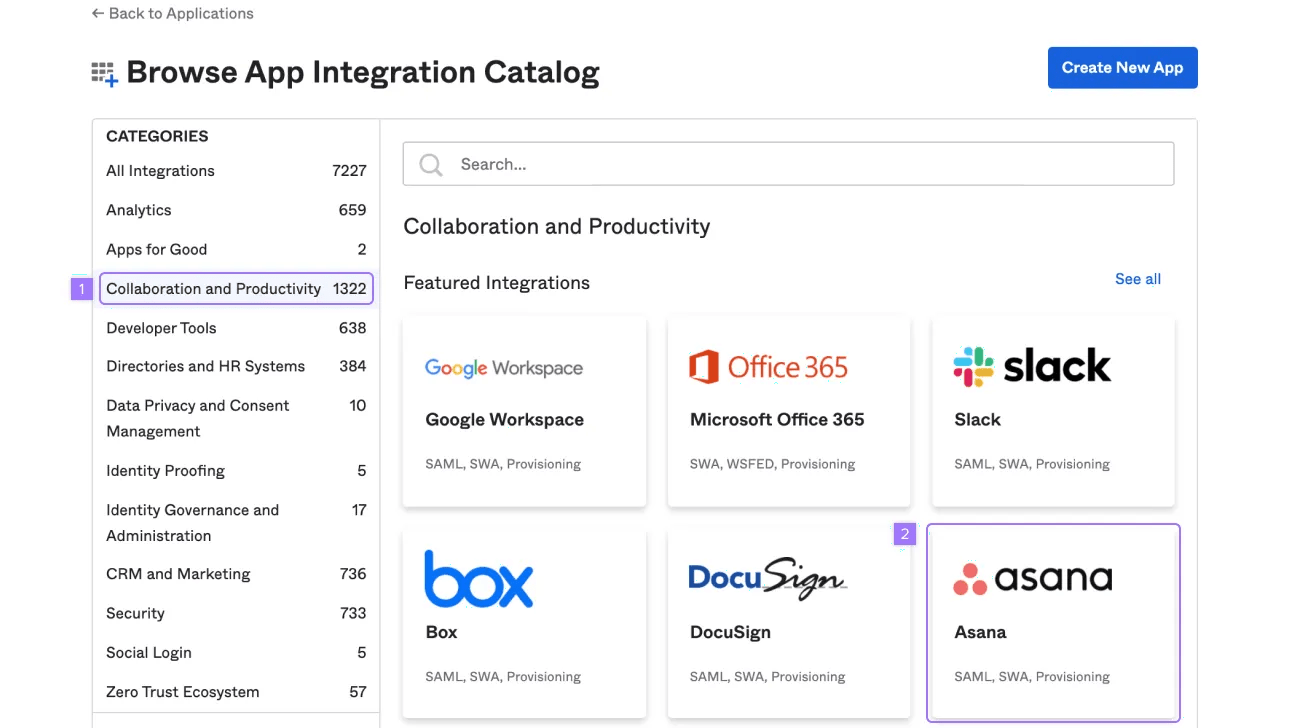

För att lägga till Asana:

- Klicka på Samarbete och produktivitet.

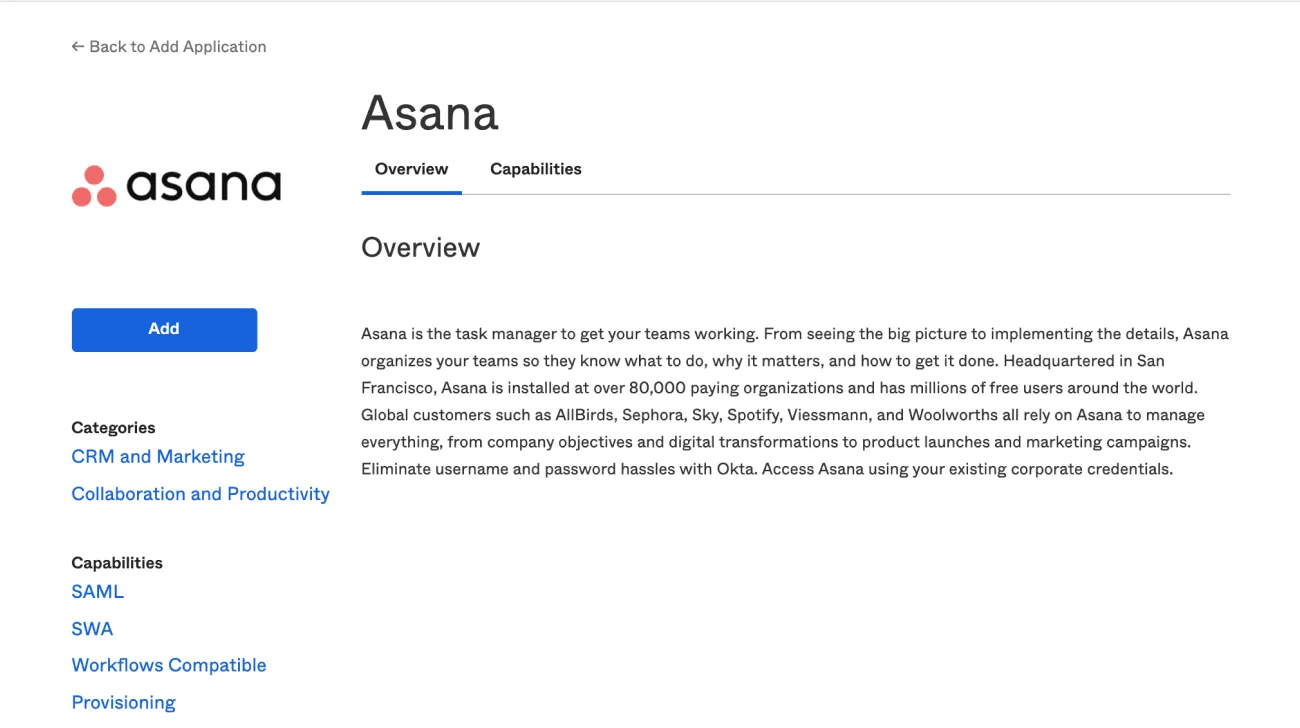

- Klicka på Asana.

Steg 2: Anslut din organisations Asana-konto till Okta-kontotFör att använda SCIM-provisionering behöver du ansluta din organisations Asana-konto till Okta-kontot.

Slutför följande steg i Asana

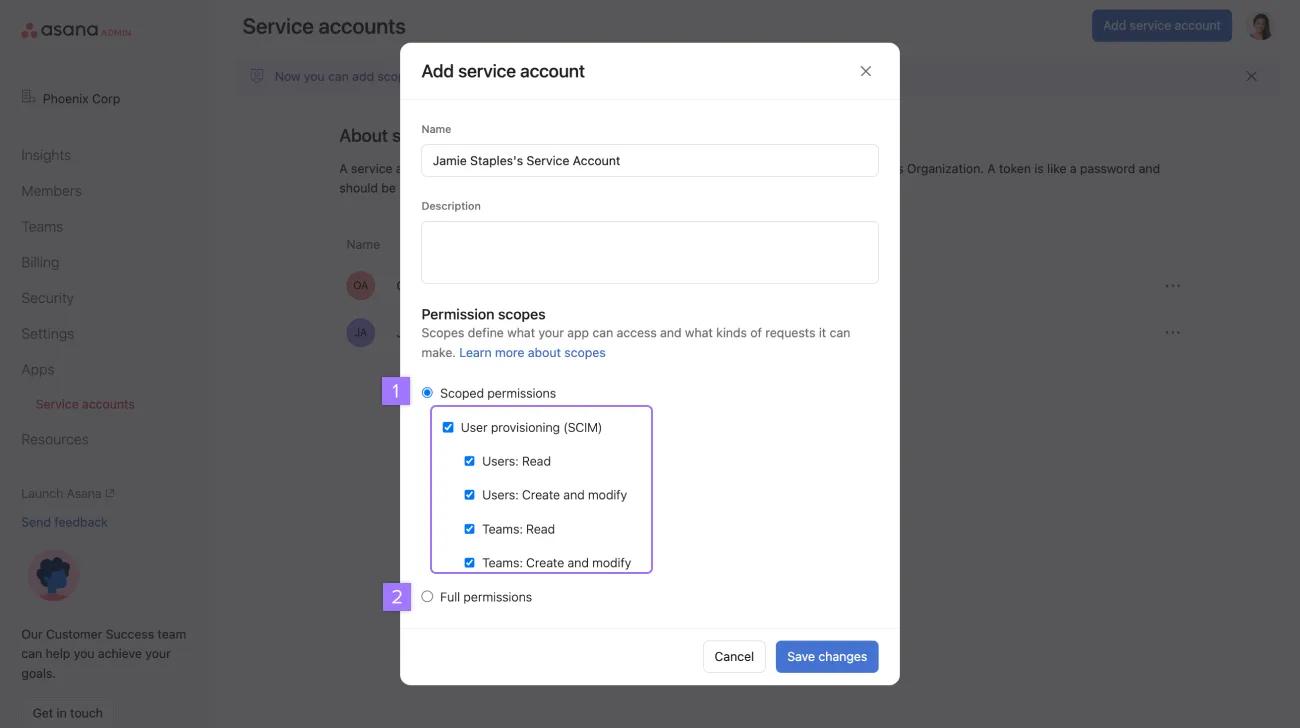

Logga in på ett superadministratörskonto på Asana och gå till menyn för adminkonsolen genom att klicka på din profilbild uppe till höger och sedan på Adminkonsol. Gå till fliken Appar och klicka på Lägg till servicekonto.

I Behörighetsomfattning väljer du Begränsade behörigheter, markerar rutan Användarprovisionering (SCIM) och ser till att alla behörigheter nedan är markerade. Begränsade behörigheter ger endast API-tokenåtkomst till användarprovisionering (SCIM). Genom att begränsa åtkomsten minskar du säkerhetsriskerna i samband med API-tokenanvändningen.

I Behörighetsomfattning väljer du Begränsade behörigheter, markerar rutan Användarprovisionering (SCIM) och ser till att alla behörigheter nedan är markerade. Begränsade behörigheter ger endast API-tokenåtkomst till användarprovisionering (SCIM). Genom att begränsa åtkomsten minskar du säkerhetsriskerna i samband med API-tokenanvändningen.Anteckning

Om du inte vill att Okta ska skicka grupper till Asana-team, byta namn på team eller ändra team avmarkerar du de teamrelaterade behörigheterna. När du lägger till ett servicekonto genereras en API-token som du kan använda i fliken Provisionering i Asana-appen i Okta.

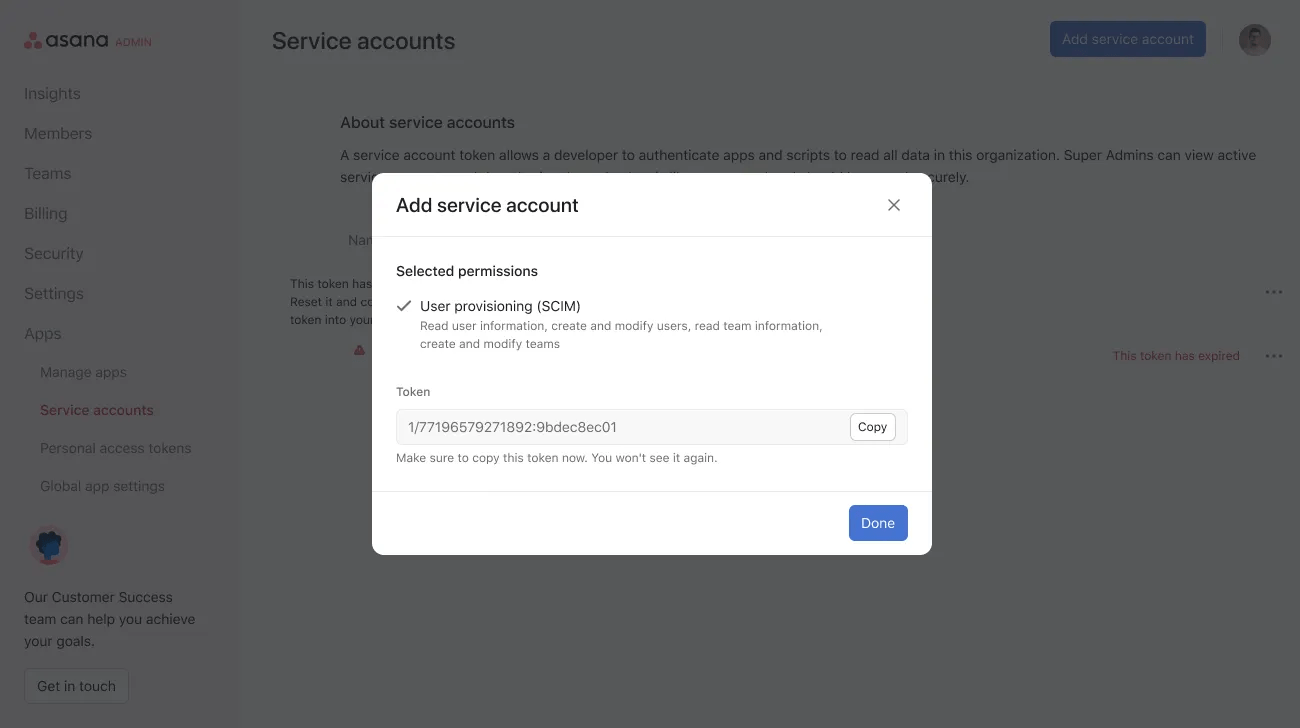

När du lägger till ett servicekonto genereras en API-token som du kan använda i fliken Provisionering i Asana-appen i Okta.

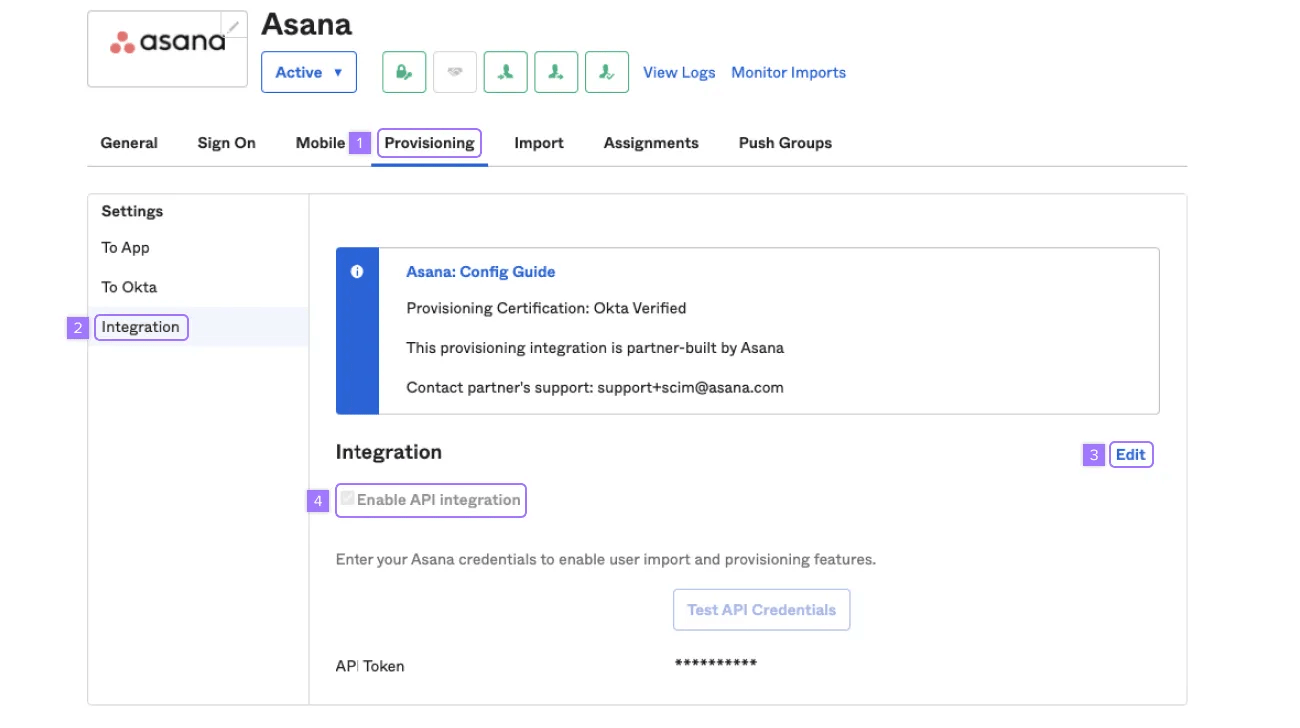

Slutför följande steg i Okta

Logga in på Okta admin portal och gå till Asana-applikationen under fliken Applications.

Ansluta Asana till ditt Okta-konto:- Klicka på Provisionering.

- Under Inställningar i sidofältet klickar du på Integrering och sedan på Konfigurera API-integrering.

- Markera rutan Aktivera API-integrering.

- I fältet API-token anger du den token som du fick från fliken Servicekonton i Asana.

- Klicka på Testa API-autentiseringsuppgifter för att kontrollera att din token är korrekt konfigurerad.

- Klicka på Spara för att spara konfigurationen i Okta.

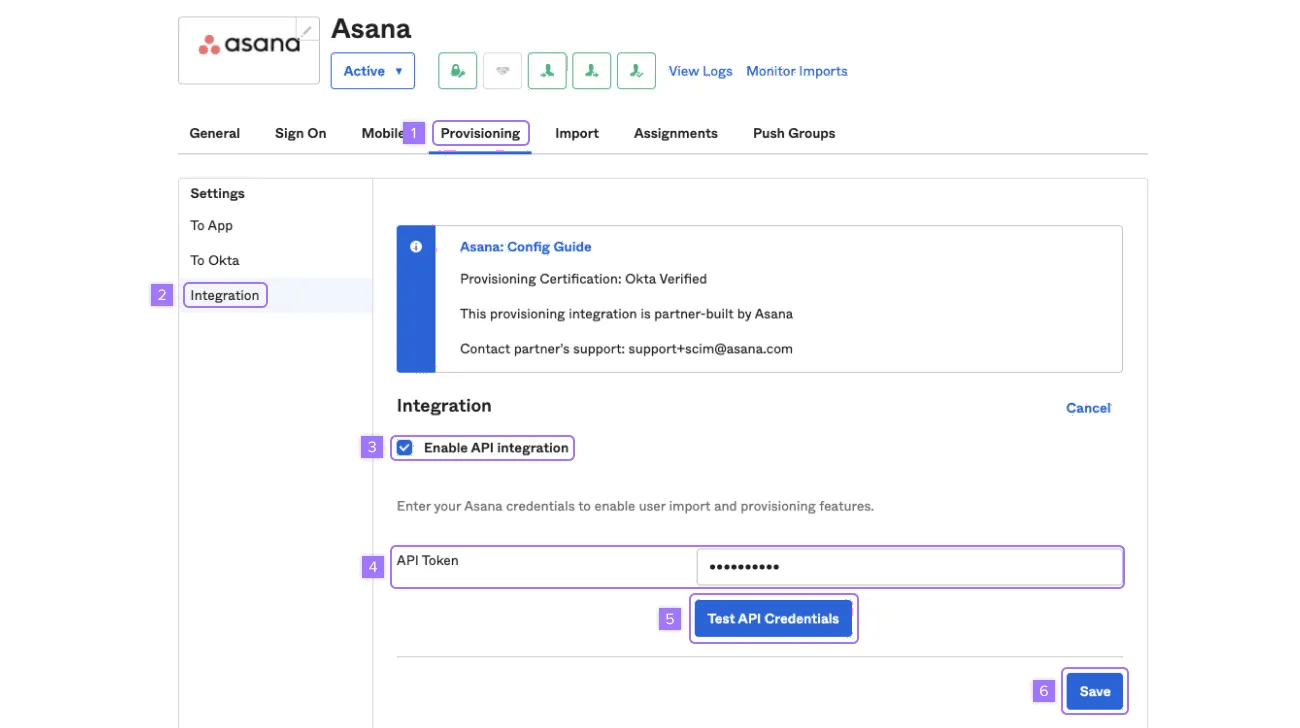

Steg 3: Konfigurera alternativ för provisionering för Asana i ditt Okta konto

I Okta

Gå till Asana-appen under fliken applikationer och klicka på provisionering.

Konfigurera alternativ för provisionering:

- Under sidofältet Inställningar klickar du på Till app.

- Klicka på Redigera uppe till höger.

- Aktivera alternativen för provisionering av användare för Asana-appen och klicka på Spara för att tillämpa inställningarna för integreringen.

Anteckning

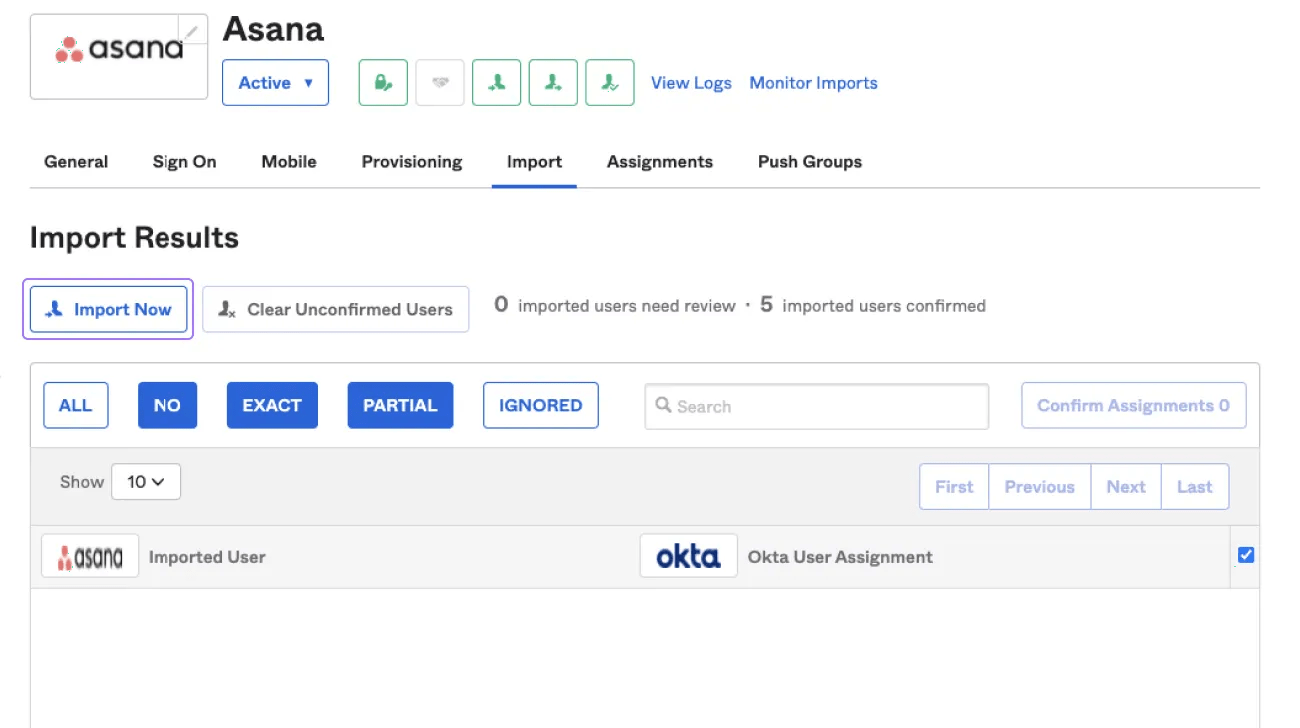

Vi rekommenderar att du aktiverar Skapa användare, Uppdatera användarattribut och Inaktivera användare.Använd fliken Import för att sammanföra användare som identifierats i Asana med användare i din Okta-domän. Importera alla Asana-användare som du vill skapa eller tilldela Okta-konton för.

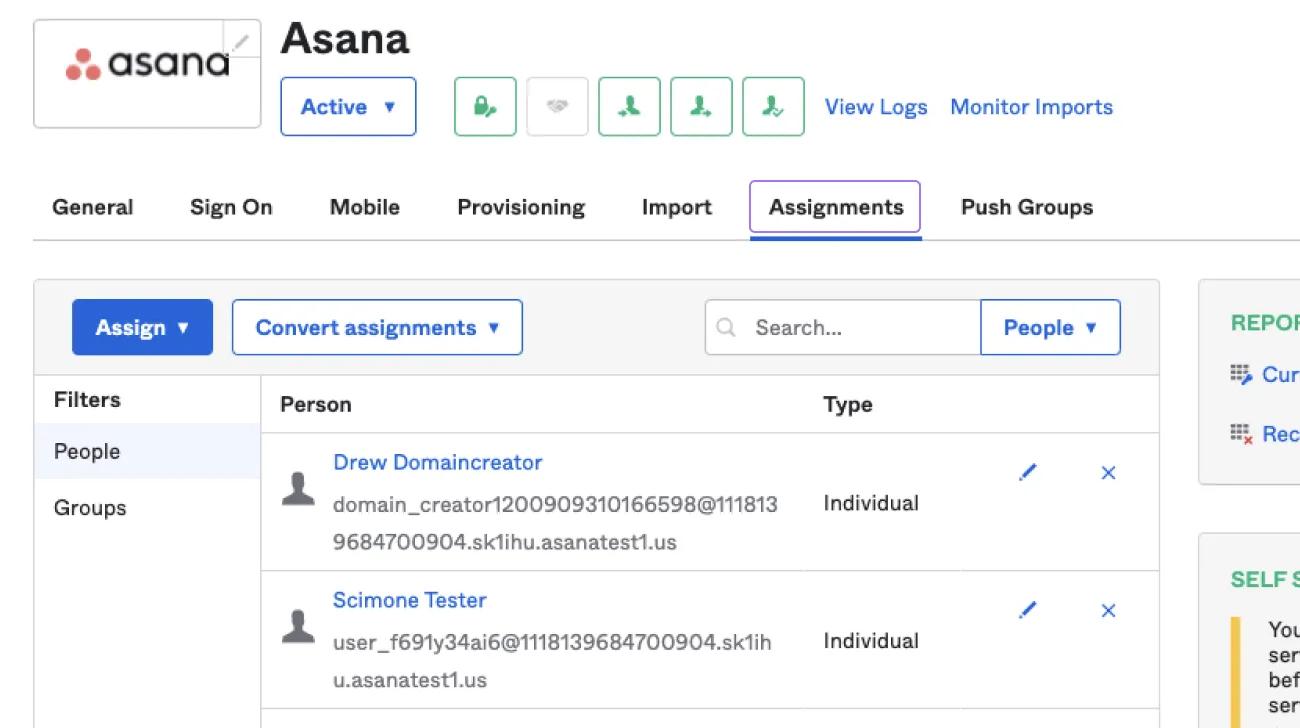

Administrera de användare som tilldelats Asana på samma sätt som du skulle göra med SAML genom att använda fliken Tilldelningar. Användarna synkroniseras från och med nu automatiskt med Asanas medlemslista.Steg 4: Mappa provisionerade användare till team i Asana

För att mappa Okta-grupper till Asana-team kan du välja att skicka nya grupper till Asana eller länka grupper i Okta till befintliga team i Asana. Om du länkar grupper bör du se till att de team du vill mappa grupperna med redan är konfigurerade i Asana. Läs mer om hur du skapar ett team i Asana.

I Okta-adminstratörsportalen:

- Gå till Asana-appen och klicka på Uppdatera appgrupper i fliken Skicka grupper för att uppdatera eventuella importer eller ändringar som har skett i Asana. Det här säkerställer att alla grupper från målappen är representerade i Okta.

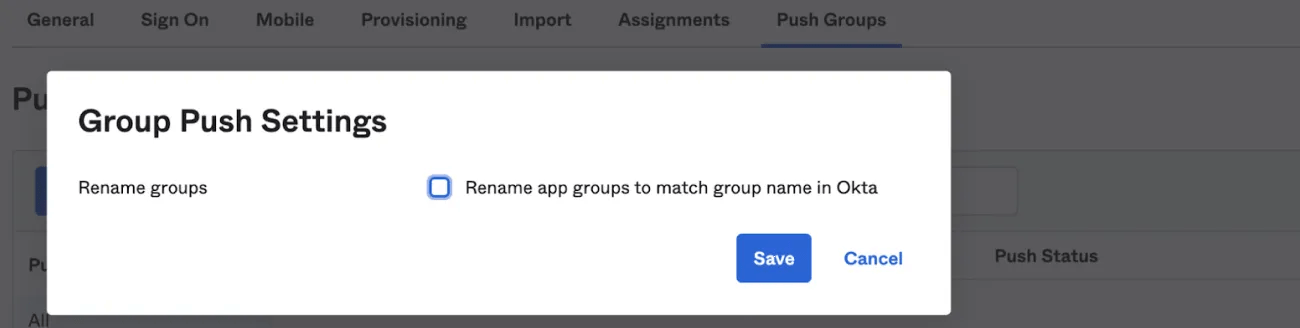

- Klicka på knappen Action (Group Push Settings) om du vill kunna byta namn på en grupp i Asana när du länkar. För att undvika oavsiktliga ändringar av teamnamn i Asana rekommenderar vi att du inte byter namn på appgruppen.

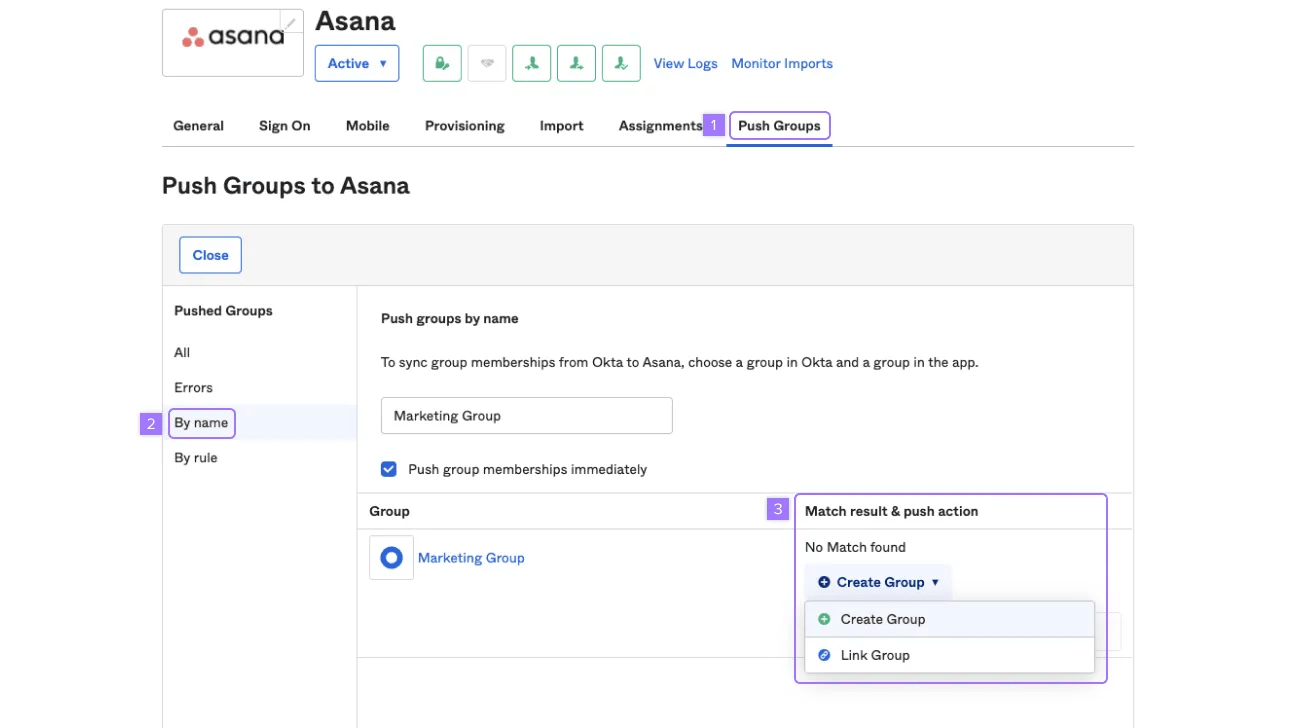

- Klicka på Skicka grupper.

- Välj Efter namn och använd ett nyckelord för att hitta gruppen i Okta.

- När gruppen visas i tabellen klickar du på den nedrullningsbara menyn Matcha resultat och skicka åtgärd. Välj Länka grupp om du försöker mappa en grupp till ett befintligt team. Annars väljer du Skapa grupp. Klicka på Spara för att tillämpa inställningarna för integreringen.

Anteckning

Notera att borttagning av team i Asana från Okta inte stöds i den här integreringen. Använd fliken team i adminkonsolen i Asana för att hantera och ta bort team.

Steg 5: Konfigurera mappningar av attribut för Asana

För att konfigurera mappningar av attribut till användarprofiler i Asana kan du följa de här stegen:

- Gå till Asana-appen och klicka på fliken Provisionering.

- Konfigurera rätt alternativ under avsnittet Asana-attributmappningar.

- Välj Skapa eller Skapa och uppdatera från alternativen under kolumnen Tillämpa på.

Attribut Typ Info Anteckningar om begränsningar userName string Unik identifierare för användaren, som vanligtvis används av användaren för att direkt autentisera till tjänsteleverantören. Varje användare MÅSTE fylla i en e-postadress som användarnamn. OBLIGATORISKT. OBLIGATORISKT. name complex Användarens namn name.given string Stöds inte, använd formaterad name.familyName string Stöds inte, använd formaterad name.formatted string Användarens fullständigt namn emails complex Användarens e-postadresser emails.value string Användarens e-postadress email.primary string Om den här e-postadressen är den föredragna e-postadressen för den här användaren. True får bara visas en gång för det här attributet. title string Användarens titel, till exempel ”Vice President”. department string Identifierar namnet på avdelningen som användaren tillhör. preferredLanguage string Anger användarens föredragna skrivna eller talade språk. Används för att välja ett lokaliserat användargränssnitt; t.ex. anger ”en_US” språket engelska och landet USA. Uppdateringar av fältet preferredLanguage i Okta för befintliga Asana-användare återspeglas inte i Asana. active boolean Anger om användarens konto är aktivt i Asana. adresser

Komplex med flera värden

Användarens arbetsadress

address.country

string Användarens land som en kod med två bokstäver, t.ex. "US" address.region

string Användarens region, t.ex. "CA" address.locality

sträng Användarens stad, t.ex. "San Jose"

phoneNumbers Komplex med flera värden Användarens telefon

phoneNumber.value string Användarens telefonnummer, t.ex.

“543-111-1111”

Användare

komplex Enterprise-användarschema, tilläggsattribut för användaren

User.department string Namn på den avdelning som

användaren tillhörUser.costCenter string Namn på kostnadsstället som

användaren tillhörUser.organization string Namnet på organisationen som

användaren tillhörUser.division string Namn på avdelningen som användaren

tillhörUser.employeeNumber string En strängidentifierare, vanligtvis numerisk eller alfanumerisk, tilldelad en person

User.manager complex Användarens ledare

User.manager.value string Användar-ID för användarens ledare

Steg 6: Såhär uppdaterar du din nuvarande integrering mellan Asana och OktaOm du för närvarande använder integreringen mellan Asana och Okta kan du använda följande steg för att aktivera eller få åtkomst till de senaste uppdateringarna.

- Klicka på provisionering.

- Klicka på integrering.

- Klicka på Redigera.

- Avmarkera Aktivera API-integrering och klicka på Spara.

Klicka sedan på Redigera igen, markera Aktivera API-integrering, ange API-token och klicka på Spara. Aktivera sedan funktioner för provisionering. Efter det kommer du se nya attributuppdateringar och integreringsmöjligheter återspeglas i integreringen.

- När du avprovisionerar en användare från Asana i Okta tas användaren bort i Asana (samma beteende som om kontot togs bort i Asanas användargränssnitt). Var försiktig när du avprovisionerar användare.

- Om du tilldelar Asana-appen till användare i Okta skapas en användarprofil i Asana och samma beteende utlöses som om de hade bjudits in till Asana. Det är viktigt att notera detta när du informerar användarna om att de har tilldelats Asana-appen.

{{ callout icon="alert-line" icon_color="coral" text=" Om du ändrar Okta-användarnamnet på Asana-applikationsnivån (dvs. åsidosättande av användarnamn) kommer en inaktiveringskallelse för det tidigare användarnamnet att utfärdas mot Asana. Om det tidigare användarnamnet var kopplat till ett aktivt Asana-konto kommer kontot att raderas. Var försiktig när du tillämpar åsidosättanden på applikationsnivå. När du skapar eller uppdaterar användare måste användarna ha e-postadresser som stämmer överens med organisationens domän i Asana (dvs. du kan endast tilldela användare med en @asana.com-e-postdomän till Asana-organisationen asana.com). Provisionering och avprovisionering samt hantering av organisationens gäster sker fortfarande endast i **Medlemmar** i adminkonsolen. Om det finns en avvikelse har formattedName företräde och kan återställa/åsidosätta ändringarna i fältvärdena givenName och familyName. Så under attributmappning eller manuella uppdateringar av appens användarprofil bör du se till att det formaterade namnets värde matchar strängkombinationen givenName och familyName under profilskiftet. Till exempel:

- givenName = nytt förnamn

- familyName = nytt efternamn

- formattedName = nytt förnamn nytt efternamn

OneLogin

Lär dig att konfigurera SCIM-provisionering med hjälp av OneLogin här.

Anteckning

För att aktivera SCIM-funktionalitet med icke-ursprungligt integrerade IdP:er bör du kontrollera de nödvändiga accepterade attributen här.SCIM anpassad avprovisionering

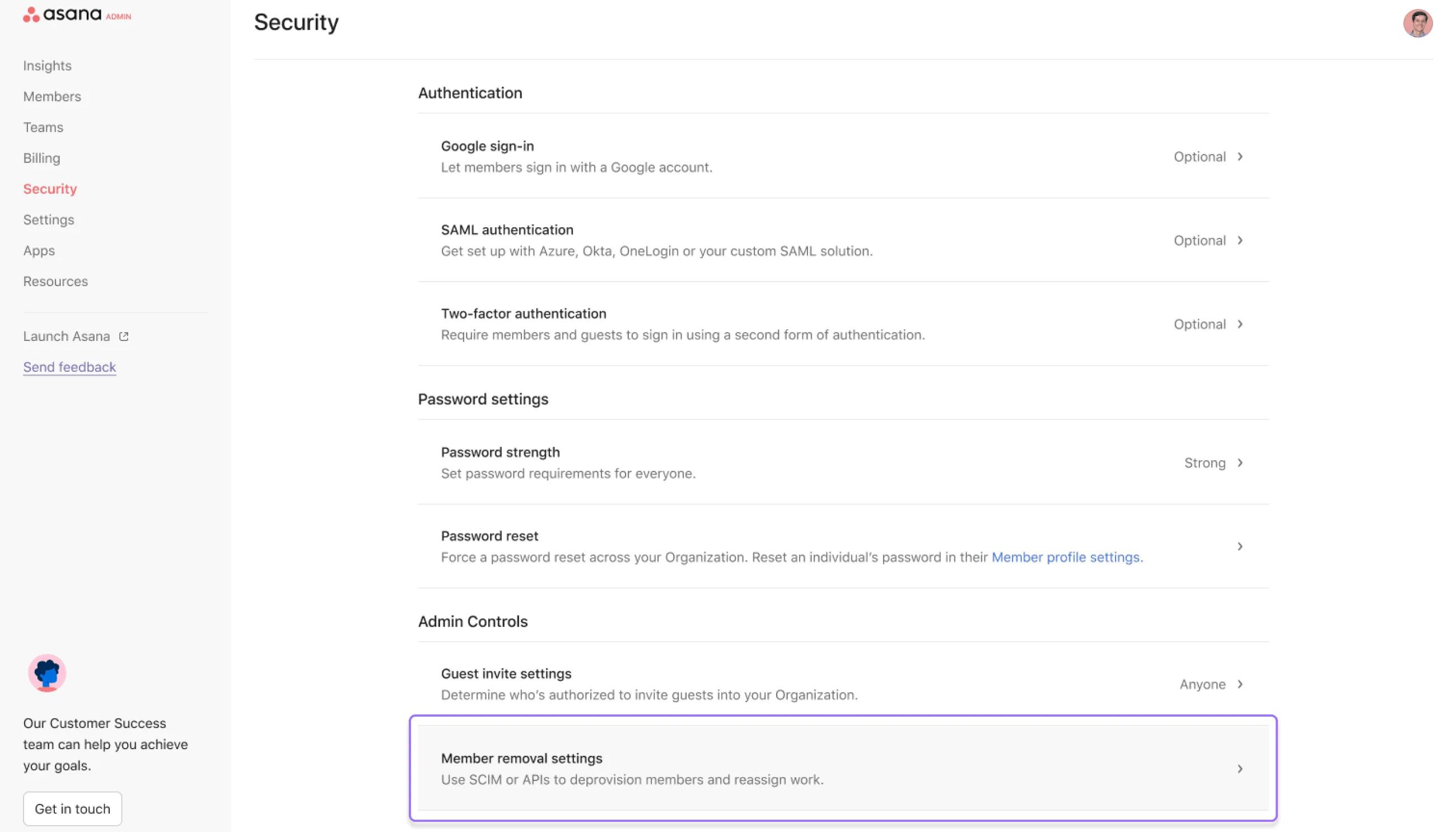

Superadministratören för en organisation kan välja hur en användares uppgifter hanteras efter att de har avprovisionerats via SCIM eller API.

När en användare avprovisioneras från Asana skapas ett projekt med tidigare tilldelade uppgifter som innehåller alla offentliga uppgifter som har tilldelats till användaren.

En organisationsövergripande inställning i adminkonsolen gör det möjligt att välja en superadministratör som ska bli ägare av det här projektet. Projektägaren kan omfördela uppgifterna efter behov.

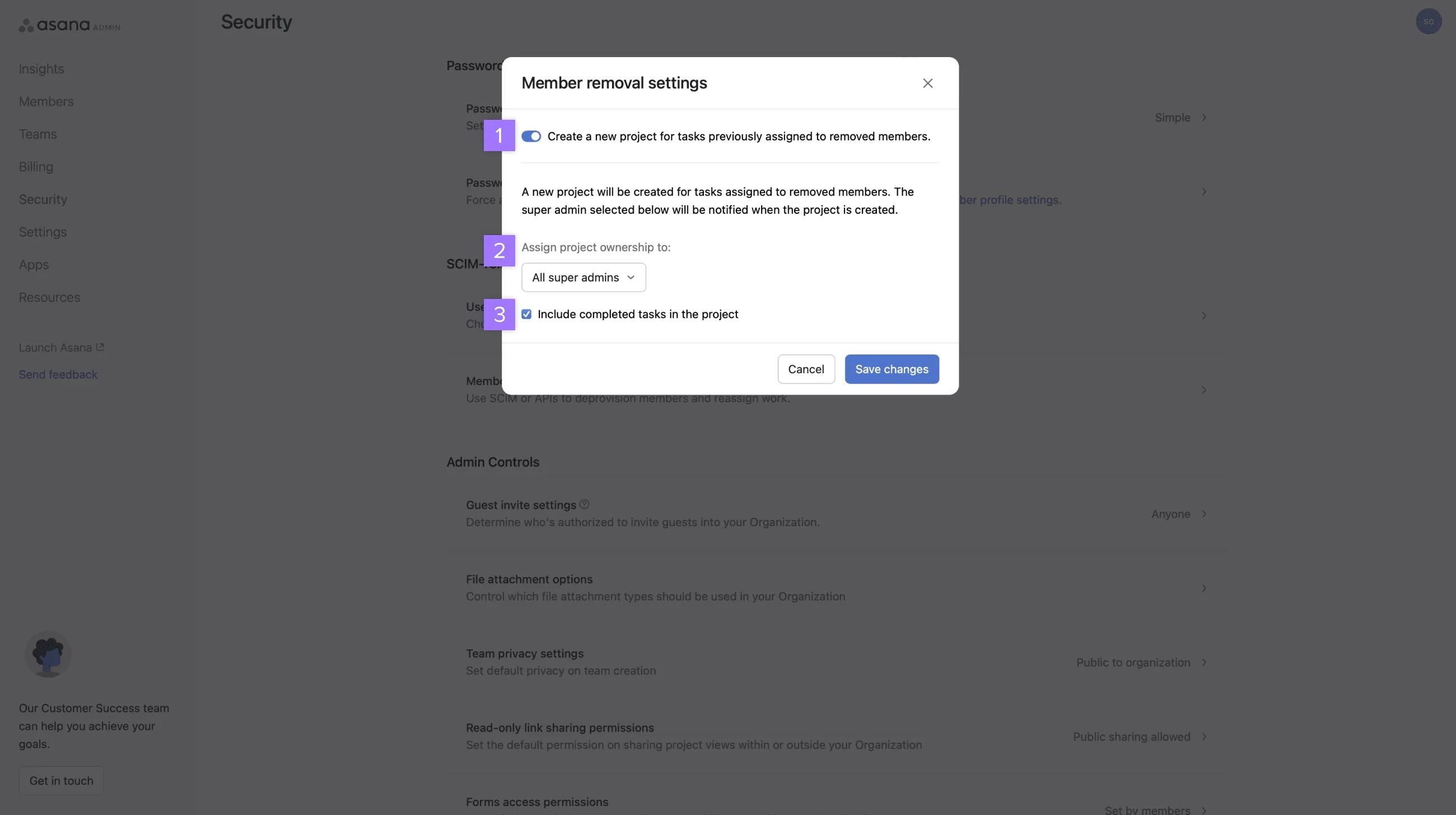

Tilldela projektägarrollen till en superadministratör:

Gå till inställningar för borttagning av medlemmar i fliken Säkerhet i adminkonsolen.

- Välj alternativet Skapa ett nytt projekt för uppgifter som tidigare var tilldelade till borttagna medlemmar.

- Välj alla superadministratörer eller en specifik superadministratör i den nedrullningsbara menyn.

- Markera rutan om du vill inkludera slutförda uppgifter i projektet.

Anteckning

De här anpassningsinställningarna gäller bara när användaren tas bort från organisationen via SCIM eller API med en servicekontotoken.Du hittar mer information om användaravprovisionering i vår artikel om vanliga frågor.

Anteckning

This article has been AI-translated.

Send translation feedback.